SSOインテグレーションのトラブルシューティング 🔗

設定に関して問題が発生した場合は、以下の一般的な設定ミスを確認してください。

Entity ID および ACS URL ( Reply URL )が正しいレルムを指していることを確認します。

Integration-specific Entity ID (使用されている場合)および ACS URL に正しいインテグレーションIDが含まれているかどうかを確認します。

Entity ID ( Metadata URL または SAML audience )が、IdPとSplunk Observability Cloudで同じかどうかを確認します。 Entity ID にはインテグレーションIDが含まれている場合とそうでない場合があります。含まれるかどうかは、Splunk Observability Cloudのインテグレーション設定ページのチェックボックスで制御します。IdPで同じエンティティIDが設定されていることを確認してください。

クレームが正しく設定されていることを確認してください。クレームは大文字と小文字を区別します。

User.emailを使用する必要があります。

それでも設定エラーが発生する場合は、以下のトラブルシューティング情報を参照して、症状と考えられる解決策を確認してください。

IdPへの最初のリダイレクト後、IdPがアプリケーションを認識しない 🔗

症状 🔗

このようなエラーメッセージが表示される場合があります:

Application with identifier https://api.signalfx.com/v1/saml/metadata/EiObDvcAYAA was not found in the directory fa80159f-****-****-****-************.`

原因 🔗

IdPは、アプリケーションがテナントの管理者によってインストールされていない場合、またはテナント内のいずれかのユーザーによって同意されていない場合、アプリケーションを認識しない可能性があります。

認証リクエストを間違ったテナントに送信した可能性があります。

IdPが、識別子(メタデータURL、エンティティID、または発行者URL)を認識していません。

解決策 🔗

メタデータURL識別子が正しいレルムを指していることを確認します。

エンティティIDが正しいことを確認します。

ログイン後、ユーザーが期待と異なる組織に移動してしまう 🔗

原因 🔗

ご利用のIdPが複数のSplunk Observability Cloudインテグレーションに設定されていて、IdPがそれらを区別できないことが原因として考えられます。ユーザーが間違った組織(通常は最初に設定された組織)に送られています。

解決策 🔗

すべてのSSOインテグレーションで Entity ID がチェックされていることを確認します。IdPで、Splunk Observability Cloudの接続が新しい形式のエンティティIDを受け入れるように設定されていることを確認します。このエンティティIDは、チェックボックスの横に表示され、中にインテグレーションIDを含んでいるものです。

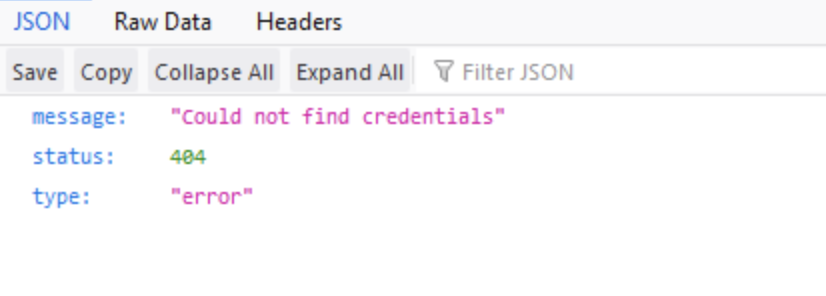

IdPにログインした後、Splunk Observability Cloudからの404エラーが表示される 🔗

症状 🔗

原因 🔗

設定が、正しくないレルムを指しています。

解決策 🔗

ACS URL に正しいレルムと Integration ID が含まれていることを確認します。

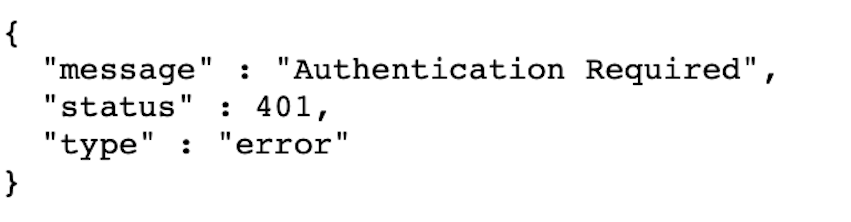

IdPにログインした後、401エラーが表示される 🔗

症状 🔗

原因 🔗

アサーションの Subject 属性は、 Persistent 以外の形式を持ちます。 Subject 属性は、SAMLアサーションのサブジェクトを識別するもので、これは通常は認証対象のユーザーです。サブジェクトが Persistent であれば、この属性が特定のユーザーについて常に同じであることをIdPが保証するということを意味します。Splunk Observability Cloudは、サブジェクトがPersistent形式であることを要求します。

解決策 🔗

IdPの設定で、サブジェクトの形式を「Persistent」に変更します。

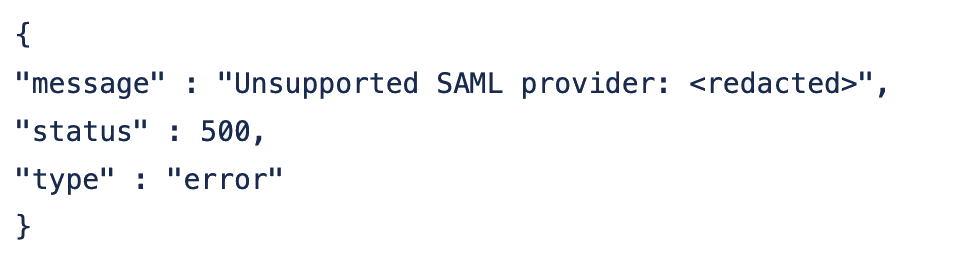

SAMLプロバイダーがサポートされていないというエラーメッセージが表示される 🔗

症状 🔗

原因 🔗

PingOne、Okta、OneLoginなどのIdP固有のインテグレーションについては、Splunk Observability Cloudは、リクエストが特定のドメインまたはURLから来ることを想定します。

解決策 🔗

ご利用のIdP専用のインテグレーションではなく、汎用SAMLインテグレーションを使用します。ほとんどのIdPには、この目的で使用する汎用SAML 2.0プラグインが組み込まれています。汎用SAML を有効にするには、追加の操作が必要です。汎用SAML SSOインテグレーションを使ってSSOを構成する を参照してください。