Splunk On-CallのLogz.ioインテグレーション 🔗

Logz.ioは、障害予測検知、アラート、マルチユーザーアクセス、ロール定義などの追加機能を備えたクラウドベースのログ分析サービスを提供しています。このプラットフォームは、機械学習アルゴリズムを使用して、運用に影響を与える前に重要なログイベントを見つけ、ユーザーにシステムとアプリケーションに関する情報を提供します。次のガイドでは、このインテグレーションについて説明します。

In Splunk On-Call 🔗

Splunk On-Callで、Settings、Alert Behavior の順に移動します。

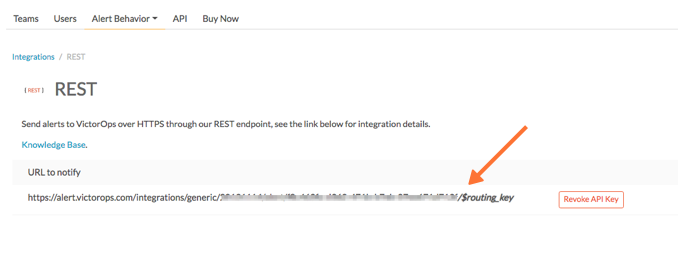

Integrations を選択し、次に REST インテグレーションオプションを選択します。

RESTエンドポイントインテグレーションが有効になっていない場合は、緑色の Enable ボタンを選択して、エンドポイント宛先URLを生成します。

通知するURL をクリップボードにコピーします。

In Logz.io 🔗

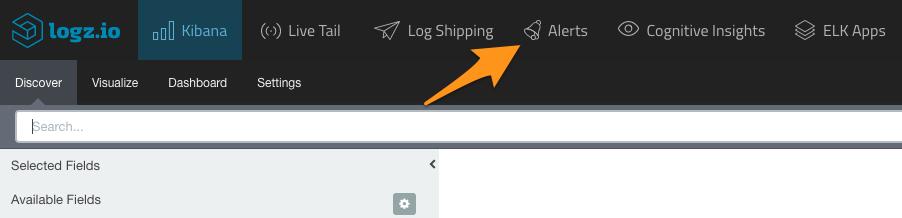

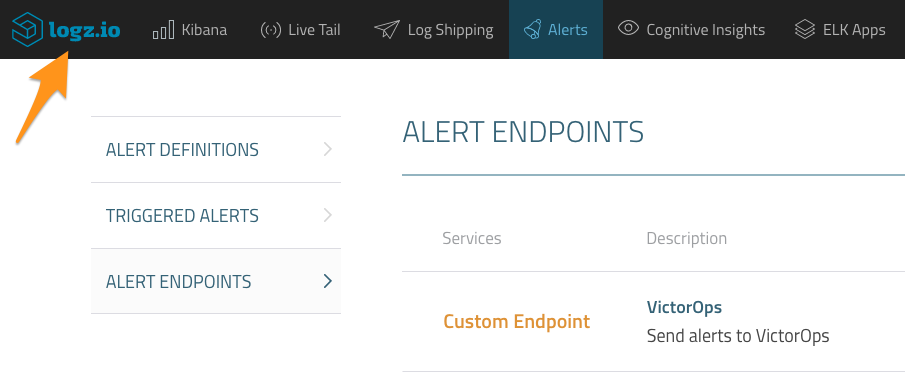

Logz.ioのWebインターフェイスから、Alerts をクリックします。

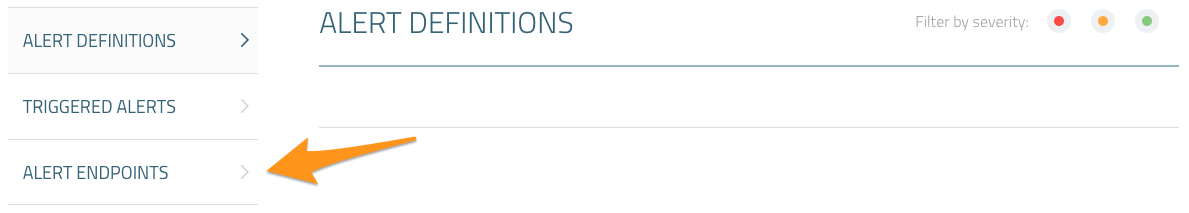

ALERT ENDPOINTS を選択します。

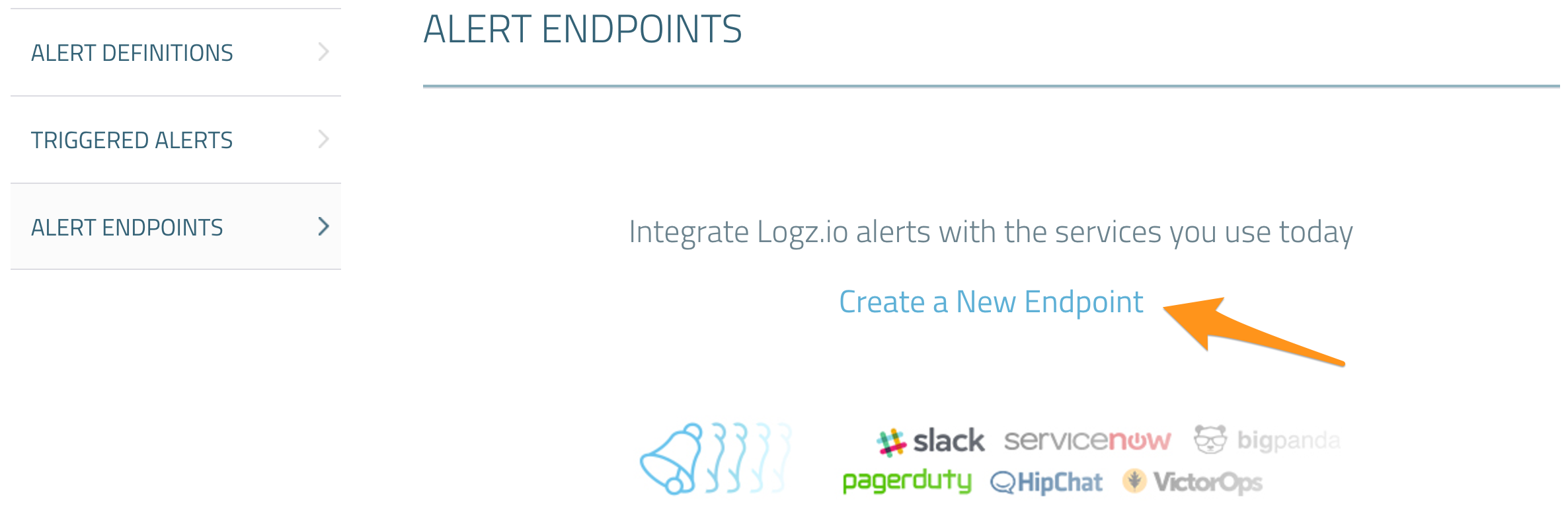

Create a New Endpoint を選択します。

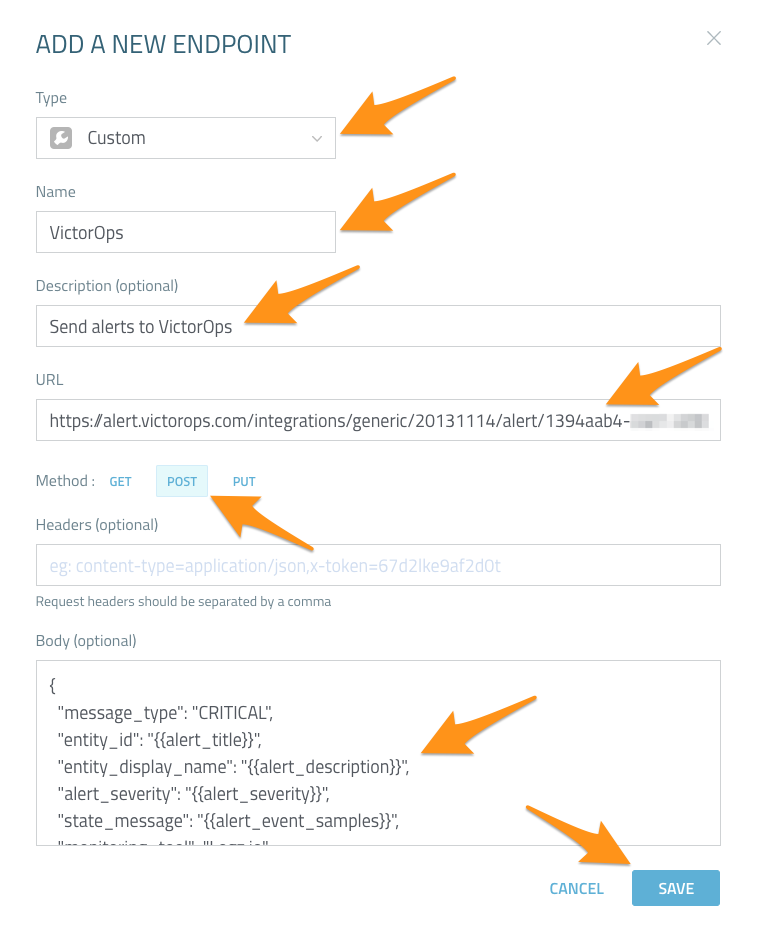

ADD A NEW ENDPOINT フォームで、カスタムタイプを選択します。

「名前」と「説明」のフィールドに記入します。

In VictorOps ` セクションからに 通知するURL をURLフィールドに貼り付けます。

メソッドにPOSTを選択します。

最後に、以下のテキストを 本文` フィールドに貼り付け、Save します。

{ “message_type”: “CRITICAL”, “entity_id”: “{{alert_title}}”, “entity_display_name”: “{{alert_description}}”, “alert_severity”: “{{alert_severity}}”, “state_message”: “{{alert_event_samples}}”, “monitoring_tool”: “Logz.io” }

logz.io ロゴをクリックするとメインタブに戻ります。

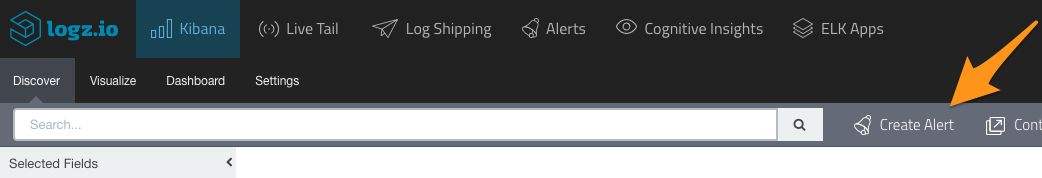

これで、Splunk On-Call通知エンドポイントをアラートに追加できます。通知エンドポイントをテストするには、アラートを作成する をクリックします。

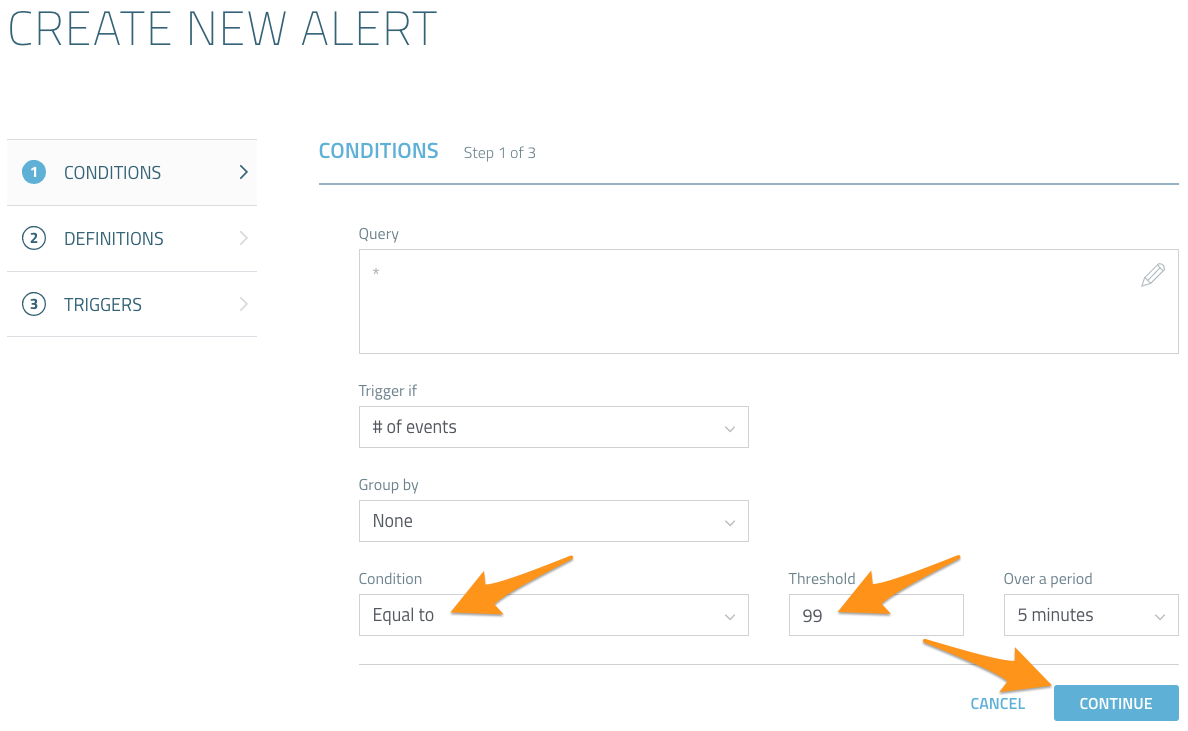

条件 ` ドロップダウンメニューから、等しい ` を選択します。:strong:`しきい値 フィールドに :strong:` 99 ` と入力し、続行 を選択します。

名前 フィールドに名前を入力し、続行 をクリックします。

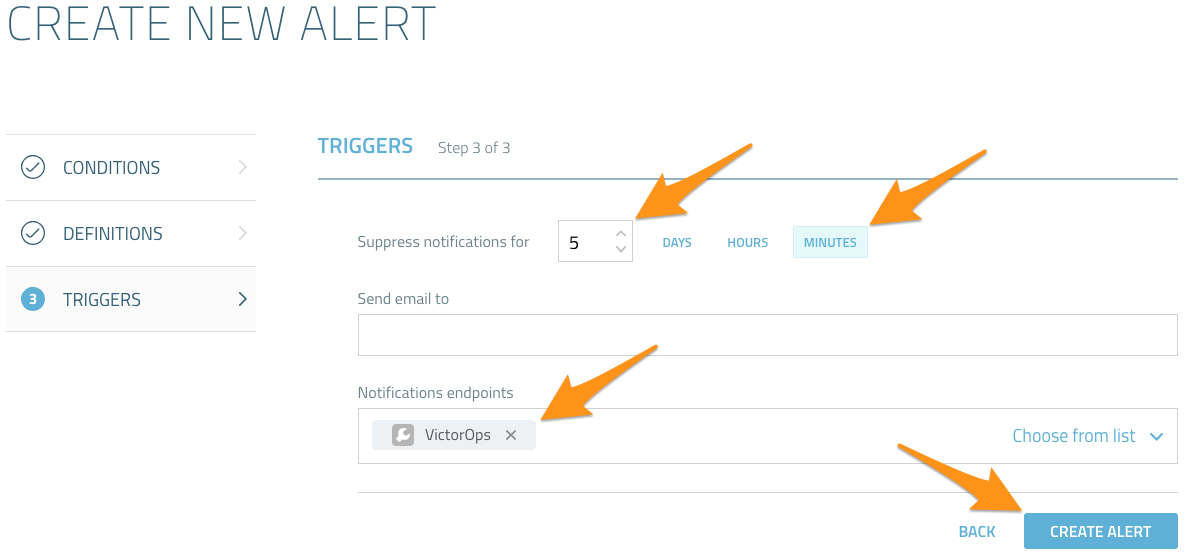

通知を止める時間 を 5分 に設定し、通知エンドポイント ドロップダウンメニューから SplunSplunk On-Call (旧VictorOps)を選択し、CREATE ALERT をクリックします。

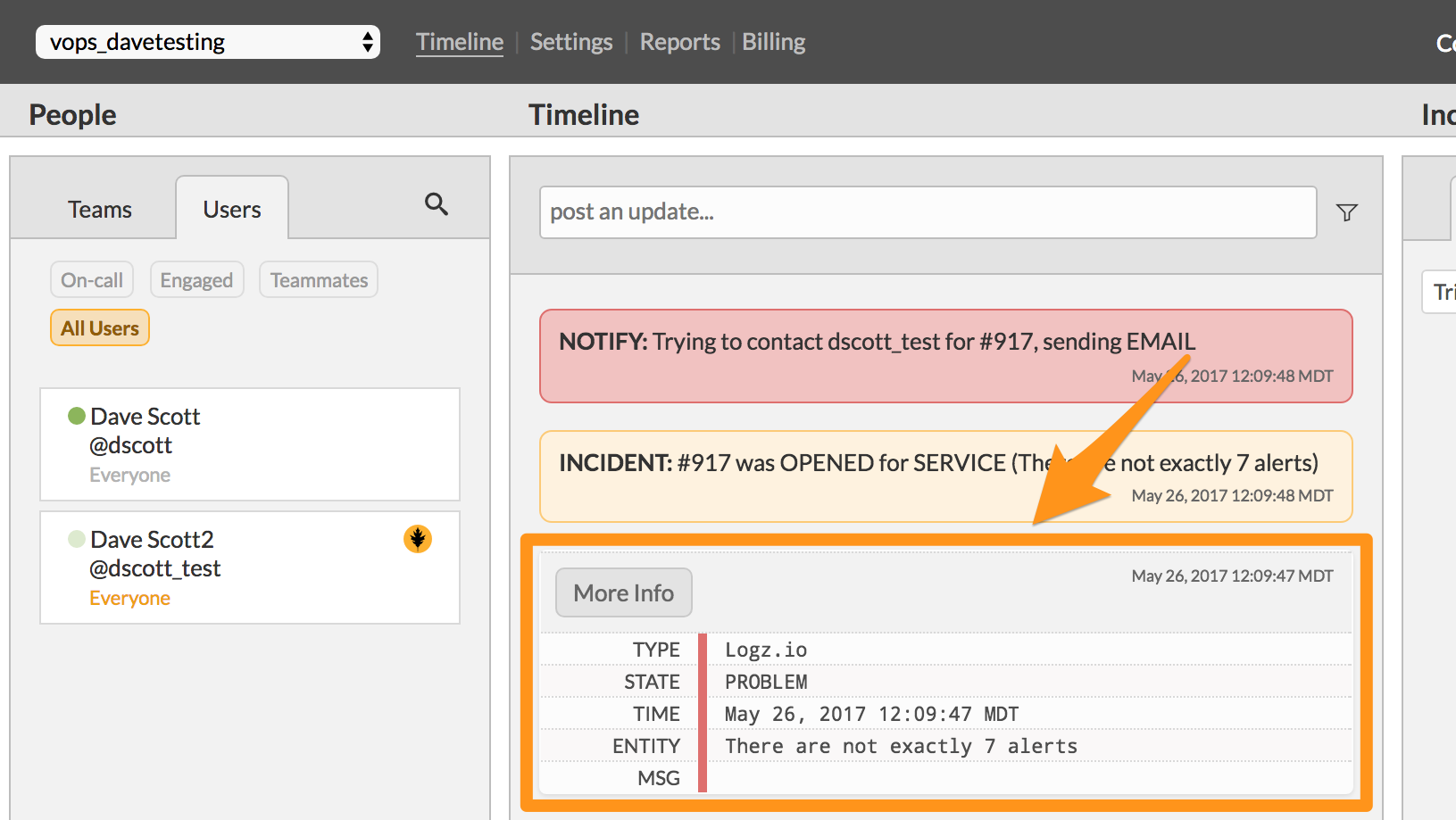

Splunk On-Callのタイムラインにアラートが表示されることを確認します。

これでインテグレーションの設定は完了です。